Abbrechen

Suche starten

Diese Suche basiert auf Elasticsearch und kann mehrere tausend Seiten in Bruchteilen einer Sekunde durchsuchen.

Mehr erfahren

Demilitarisierte Zone: Davon haben Sie schon mal gehört? Aber in einem ganz anderen Kontext? Das kann durchaus sein. Denn ursprünglich stammt der Begriff aus der Politik und bezeichnet die Pufferzone zwischen Nord- und Südkorea. Aber auch im Netzwerkbereich hat die demilitarisierte Zone eine ganz eigene Bedeutung – und ist mittlerweile elementarer Bestandteil moderner Netzwerksicherheit.

Da gab es doch noch etwas? Richtig: Firewalls. Und zum Schutz vor Hackerangriffen sollte jedes Netzwerk über mindestens eine Firewall verfügen. Weil aber insbesondere Unternehmen immer häufiger digitale Dienste zur Verfügung stellen und deshalb direkt mit dem Internet verbunden sein müssen – man denke in diesem Zusammenhang an Home Office –, muss auch die Firewall immer häufiger eine gewisse Verbindung mit der Außenwelt zulassen. Was natürlich gewisse Risiken mit sich bringt.

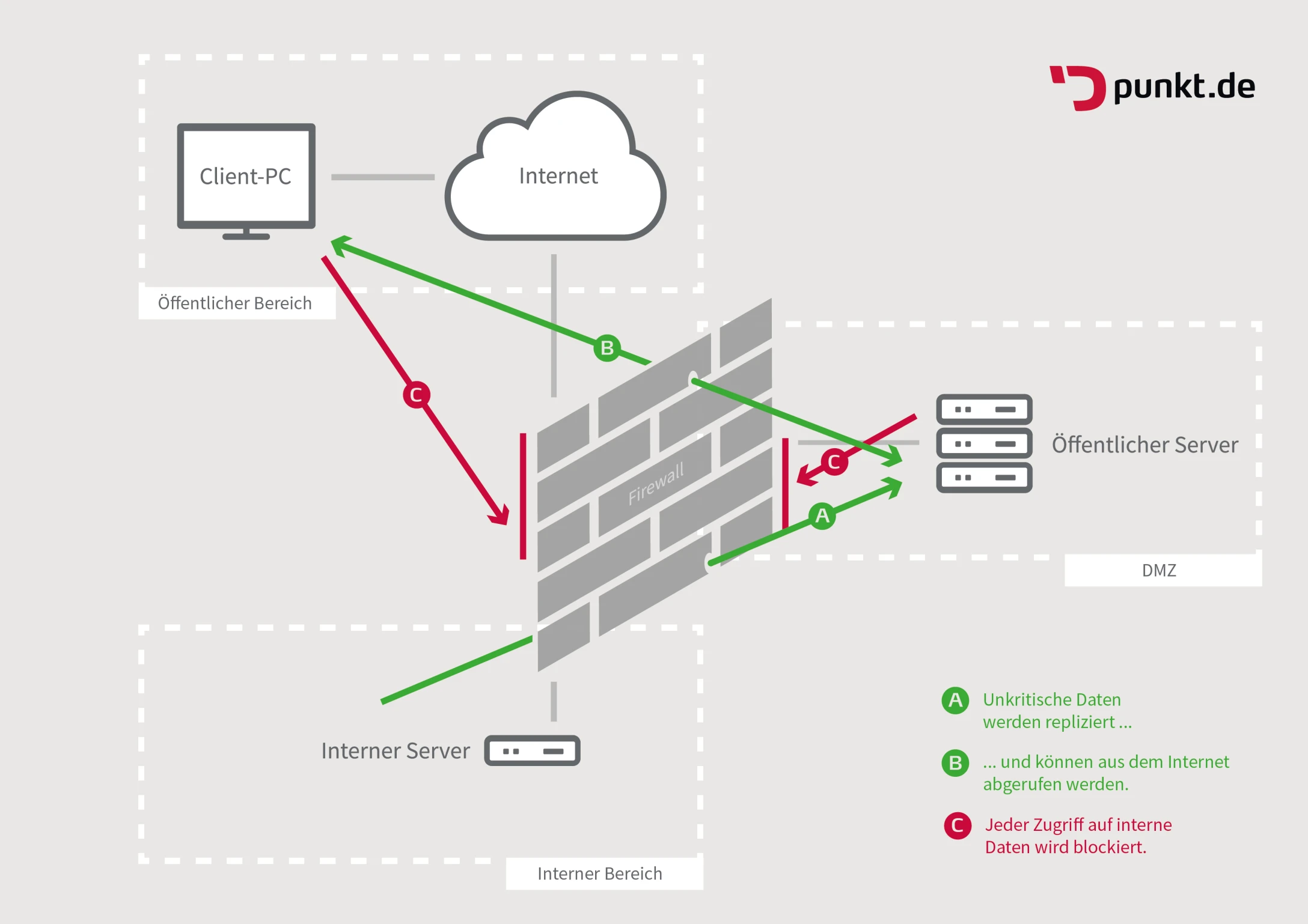

Um diese so gering wie möglich zu halten, kann zwischen dem internen Netzwerk und dem Internet ein separates Netzwerk eingerichtet werden: die demilitarisierte Zone. In diese DMZ werden dann die Dienste und Geräte platziert, die Teile der unternehmensinternen Kommunikation nach außen bereitstellen: zum Beispiel Webserver, auf die auch von außen zugegriffen werden soll, Datenbankserver oder Mailserver.

Die DMZ, die wir für die Deutsche Post AG eingerichtet haben, dient zum Schutz des Filial-IT-Systems und des Partnerportals, das die rund 13.000 Partner-Filialen beim Kundenservice unterstützt. Beide Anwendungen müssen ihren Nutzern nicht nur im Intranet, sondern auch im Internet zur Verfügung stehen. Mit all den vertraulichen Daten, die die Anwendungen enthalten, ist das aber nicht ohne weiteres möglich – oder zumindest nicht ratsam.

Die Lösung? Wir haben „Light-Versionen“ der Anwendungen erstellt und den Server in der DMZ platziert. Das bedeutet einerseits natürlich, dass der Funktionsumfang der Anwendungen geringer ist. Andererseits aber auch, dass interne Daten sicher vor Hackern sind. Denn die Server, die sich in der DMZ befinden, gehören sicherheitstechnisch nicht zum internen Netzwerk und können deshalb auch keine Informationen aus diesem nach außen weitergeben.

Vielleicht denken Sie jetzt: Die Deutsche Post AG? Dass die sowas braucht, ist klar. Aber wir als Mittelständler? Nee. – Falsch gedacht! Sobald Daten ins Spiel kommen, kann Sicherheit gar nicht groß genug geschrieben werden. Das gilt für globale Konzerne genauso wie für kleinere Unternehmen. Auch wir bei punkt.de haben eine DMZ. Und können auch anderen Mittelständlern nur dazu raten, eine einzurichten. Gerne mit unserer Hilfe !